情報漏洩事故が毎日のようにニュースになっています。

情報漏洩事故の原因の大半は人為的ミスでありますが、外部からの不正アクセスによる情報漏洩事故も少なからず発生しています。

この外部からの不正アクセスのノックにあたるものの1つが、標的型攻撃メールです。

標的型攻撃メールなんて官公庁や大企業がターゲットにされるだけで、自分には関係ないことだと思っていませんか?

そのようなことは決してなく、標的型攻撃メールに遭遇する可能性はあるのです。

標的型攻撃の被害は、法人・個人問いません。

気が付けばあなたの銀行口座からネットバンキングを利用して、不正送金が行われているかもしれないのです。

対策を講じるには、まずはしくみを知ることが重要です。

この記事では、標的型攻撃メールとはどのようなメールが危険であるのか、またどのようにそのリスクを回避していくのか事例などを交えて解説しています。

ぜひ、参考にしていただければと思います。

1.標的型攻撃とは?

標的型攻撃は特定の組織内の情報を狙って行われるサイバー攻撃の一種です。

主にメールを送信することから開始されます。このようなメールを標的型攻撃メールと呼びます。

標的型攻撃メールとは不特定多数に大量に送信されるウイルスメールとは違い、ターゲットとなる人に不信感を持たれないようにターゲットに合わせた内容の記載をおこなったメールにウィルスを仕込み、ターゲットに開封させてウィルスに感染させようという非常に巧妙なタイプのメールです。

あなたのPCがウィルスに感染すると、攻撃者によってあなたのPCが遠隔操作しまい、大事な情報などを盗み取られてしまうのです。

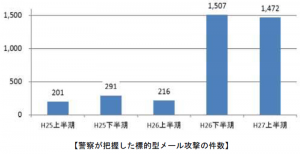

1-1.激増する標的型メール攻撃

このグラフは警察が把握した標的型メール攻撃の推移です。H26年下半期から激増していることがわかります。また、標的型攻撃を含むサイバー犯罪等に関する相談件数も増加傾向にあります。

こうした状況から、あなたが標的型攻撃のターゲットになる可能性があると言っても決して過言ではないでしょう。

では、標的型攻撃メールはどのようにしてあなたに襲いかかってくるのでしょうか?

平成27年上半期のサイバー空間をめぐる脅威の情勢について – 警察庁より抜粋

1-2.巧妙化する標的型攻撃メール

標的型攻撃メールには受信者に疑いがもたれないように、手口が巧妙がモノがほとんどです。

2. 受信者の興味をひくような件名や本文により、ファイルを開かせようとする

1 受信者の関係者や信頼性のあるひとになりすまし、ファイルを開かせようとする

あなたに届いたメールの送信者名があなたの上司だった場合、あなたはなんのためらいもなくメールみて、ファイルを開いてしまいますよね。上司に限らず、知人であっても同様の行動をするでしょう。そういった人間の心理をサイバー犯罪者は巧みに利用するのです。

2 受信者の興味をひくような件名や本文により、ファイルを開かせようとする

送信者の名前に身に覚えがなくても、「問合せ」といったような件名だった場合、仕事に関することかな?とやはりメールを開けてしまいます。

標的型攻撃メールのターゲットなってしまった時点で、相手はあなたのことをよく知っていると思ってください。

ただ、この2つのことばかりに何を信じたら良いのかと、だれのメールも開けられない!といったメール不審に陥ってしまいますよね。

今のところ、メールを開くだけでのウィルスの感染事例は報告されていません。

ウィルスに感染しないためには、本文に記載のある怪しいURLをクリックしない、メールの添付ファイルを開かないこと大切なのです。

また、相手はこのようにファイルを偽装して添付してきたりすることもあります。

ファイル形式の偽装を見破った時点で、このメールが不適切なものであると判断ができるため、ひとつの豆知識として覚えておいてください。

| ファイルを偽造する手口 |

|---|

| 1.アイコンの偽装 |

| ・ 実行形式ファイルなのに文書ファイルや動画ファイル、画像ファイルのアイコンで表示 |

|

| 2.ファイル名の偽装 |

| ・ 二重拡張子(本来の拡張子の前に空白文字を埋め込みニセの拡張子で偽装する) |

|

| ・ RLOトラップ(Unicodeの制御文字[RLO:Start of right-to-left override]を利用してファイル名の拡張子を偽装する) |

|

IPA標的型攻撃メール<危険回避>対策のしおり(第1版)より抜粋

このように、アイコンから文書ファイル(.doc)だと思い込んでいたら、実際は実行ファイル(.exe)であった例が数多く見られます。一瞬、この図を見てヒヤっとされた方もいるでしょう。

OSで拡張子の表示、非表示を設定できますが危険回避の為にも拡張子は表示する設定にし、常にファイルの拡張子を確認することを習慣にしていきましょう。

<参考>

拡張子とはファイルの末尾に付いている「.(ピリオド)+英数字」で表す記号のようなもので、ファイルの種類を表しています。つまり、この拡張子を見るだけでそのファイルが何のファイルであるか判断することができます。

| よく使うファイルの拡張子 | |

|---|---|

| .doc | Wordなどで作成された文書ファイル |

| .xls | Excelなどでで作成された表計算ファイル |

| .jpg .gif .png |

画像ファイル |

| .txt | メモ帳などで作成された一般的なテキスト文書形式のファイル |

| Adobe Acrobat等で作成されたファイル。閲覧にはAcrobat Readerを使用する | |

| .exe | アプリケーションソフトの本体。実行ファイルとも呼ばれている |

ここまで、標的型攻撃メールがどのようなものかを説明してきました。

標的型攻撃をうけてしまった場合、どのようなことが起きてしまったのか、次章で見てみましょう。

2.標的型攻撃の事例

2-1.標的型攻撃によって起きた情報漏洩事故

標的型攻撃を受けた時の被害と言えば、一番に情報流出事故があげられます。

| 組織 | 流出させた情報 |

|---|---|

| 1.日本年金機構 | 基礎年金番号+氏名…約3.1万件 基礎年金番号+氏名+生年月日…約116.7万件 基礎年金番号+氏名+生年月日+住所…約5.2万件 合計…約125万件 |

| 2.早稲田大学 | 学籍番号・・・31名 学籍番号+氏名+カナ氏名+性別+クラスナンバー…60名 教職員番号+氏名+所属…2310名 教職員番号+氏名…16名 教職員番号+氏名+所属+メールアドレス…6名 氏名+所属内線番号+メールアドレス…1名 メールアドレス…884名 合計…3308名 |

| 3.東京商工会議所 | セミナー参加者の個人情報 氏名+住所+電話番号+メールアドレス+会社名の一部または全部…12,319名 |

| 4.三菱重工 | 防衛省からの受注データ 戦闘機ヘリコプターに関する資料 原子力発電所の設計や設備、耐震性などに関する情報 社員約2000人の個人情報等 |

| 5.財務省 | 業務上作成した会議資料(二次被害の可能性を考え詳細は非公開) |

特に1の日本年金機構の漏洩事件は大きなニュースとなり、まだ記憶に新しい人も多いでしょう。

この漏洩事件の発端は一通の標的型攻撃メールでした。

報道によると、日本年金機構の職員に対して【『厚生年金基金制度の見直しについて(試案)』に関する意見】というファイルが添付されたメールが届いており、少なくとも2人が開封したとのことです。日本年金機構の職員ですから、年金基金制度についてのファイルと言われれば、業務上なんの疑問も持たず開封してしまったことは容易に想像がつきます。

この添付ファイルによって、日本年金機構のPCは第三者が遠隔操作をすることが出来てしまうウィルスに感染し、個人情報が流出してしまうという大惨事が起こってしまったのです。

2-2.サイバー攻撃の被害は個人情報漏洩以外だけではない

前述したとおり、たった1つのメールが企業にとって大きな損失を与えてしまいます。

会社がつぶれてしまうと言っても、決して過言ではありません。

顧客情報の漏洩以外にも、下記のような被害が考えられます。

| 評判の損失 |

|---|

| 重要な情報を保護できないと世間に見なされてしまった時、その組織の評判は地の底に落ちてしまう可能性があります。 |

| 経済損失 |

| 情報漏洩により訴訟へ発展したり、顧客離れが起きてしまったりと経済的損失を受ける可能性があります。 |

| 営業妨害 |

| システムダウンが起きたり、対応に人員を割く必要があったりで、通常の業務や運営が出来なくなる可能性があります。 |

| 知的財産の損失 |

| 未公開情報が公開前にインターネット上で公開されてしまったケースがあります。 |

2-3.標的となった組織の損失額は数億円!?

上記のように1つのメールで莫大な損失が出ること想像できます。

では、具体的に損失額はいくらになってしまうのでしょうか?

世界最大級のネットワーク事業を行っているベライゾンという企業があります。

このベライゾンが氏名や住所などの個人情報漏洩事故にあいての賠償損害額をもとに、弁護士費用や調査費用を考慮した上で、現実的な損失額の算出結果を公表しました。

1000件が漏洩した場合の平均損失額は約5万2000~8万7000ドル(日本円で約624万円~1044万円 ※1ドル=120円で換算)、1000万件の場合は約210万~520万ドル(日本円で約2億5200万円~6億2400万円 ※1ドル=120円で換算)となりました。

前述した日本年金機構による情報流出の対応費用は10億円超でした。

こうした損失金額から考えるとサイバー攻撃に備えて、企業はサイバー攻撃に備え保険に加入することが、今後不可欠と言えるでしょう。

2-4.サイバー攻撃対策にサイバーテロ保険が有効

サイバー攻撃に遭ってしまった時、一番にお金がかかることは損害賠償金よりも調査や社告などにかかる対応費用です。

保険会社各社より、サイバー攻撃による情報漏洩事故の為に保険が発売されています。

どの保険会社の商品にも、サイバー攻撃によって情報漏洩事故などを起こした時の損害賠償金、訴訟対応費用はついています。

そこで、保険会社の商品を比較する時には、下記のような費用面の補償額に注目をしましょう。

・ 利益損害、営業継続費用

・ 被害者にお詫びの社告、通知を出す費用

特に注目したいのはフォレンジックス費用です。

調査の内容、期間にもよりますが一説にはパソコン1台あたり100万円 かかると言われています。

つまり、調査の対象端末が100台であった場合、1億円の費用が掛かることになります。

とてつもない金額ですよね。この調査費用の補償はしっかりとつけておきたいものです。

サイバー攻撃対策に保険に加入する際には、こうした費用の補償額に注目して、商品を選択していくと良いでしょう。

また、サイバー攻撃用の保険に加入する際に、保険会社からセキュリティ状況についての質問があります。

・ 全てのデスクトップ、E-mailシステム及び基幹サーバに対して、ウィルス、ワーム、スパムウェア及びその他のマルウェアから保護するための検知・駆除ソフト等を導入しているか

・ ネットワークの脆弱性を識別・検出するための対策(ソフトウェア等)を導入しているか

・ ネットワークやコンピューターシステムに対する侵入行為について監視(外部業者を含む)を行っているか

・ コンピューターシステム及びデータセンターへの不正なアクセスを防止するために物理的なアクセス制限(ICカードや生体認証、テンキー、施錠、サーバ管理の委託など)を施しているか

・ 機微情報を保護するために、データの転送や保存にあたって暗号化を実施しているか

・ ネットワークやコンピューターシステムにリモートアクセスする場合、認証取得を要求しているか

こうした引受基準をクリアすることによって、自動的にサイバー攻撃に対する防衛力を高めることになります。

3.標的型攻撃の対策

また、あなただけが気を付けていても社内の他の人が標的型攻撃メールの餌食になってしまっては意味がありません。ですから、社内の人全員で情報や知識を共有して会社を守っていきましょう。

3-1.PC取扱い者に徹底させる5つの鉄則

2 OSやアプリケーションは常に最新バージョンの状態にしておくこと

3 拡張子が必ず確認。ショートカットリンク(.link)実行ファイル(.exe)は原則開かない。

4 怪しいリンクは踏まない。

5 不審な送信者のメールはすぐ削除

標的型攻撃メールを完全に排除することは、とても難しいことですが、この5つの鉄則を組織内で徹底するだけで、リスクはぐっと抑えられます。

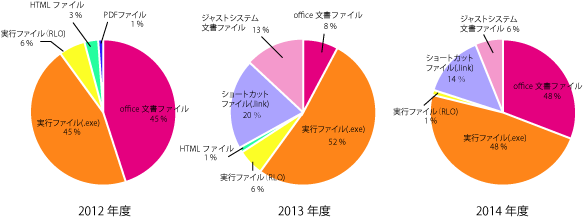

ここでIPAが発行したサイバー情報共有イニシアティブ(J-CSIP) 2014年度 活動レポートから、悪意のある添付ファイルの種別の2012年度から2014年度までの推移をみてみましょう。

まずグラフからわかることは、実行ファイル(.exe)が常に大きな割合を示しているということです。それ以外の形式は3年の間だけでも、それぞれの割合が大きく変動しています。

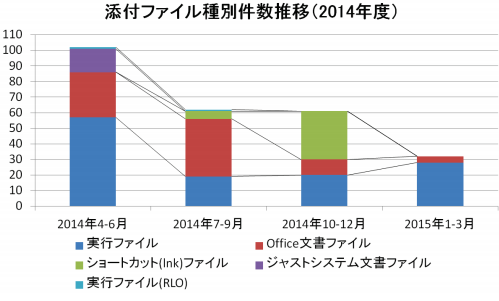

また、この表は2014年度の添付ファイルの種別件数の変化を3ヶ月ごとにまとめたものです。

短期間の間に目まぐるしく添付ファイルの種別の流行が変動していることがわかります。

この結果から言えることは、相手はOSやアプリケーションのセキュリティ上の欠陥を見つける度にそれに合わせた手口を使ってきているということです。

つまり、OSやアプリケーションは常に最新バージョンの状態にしておくことが必要だと言えるのです。

5つの鉄則を厳守させると同時に、併せて企業が重要な情報を管理する場所のセキュリティを強化しておきましょう。

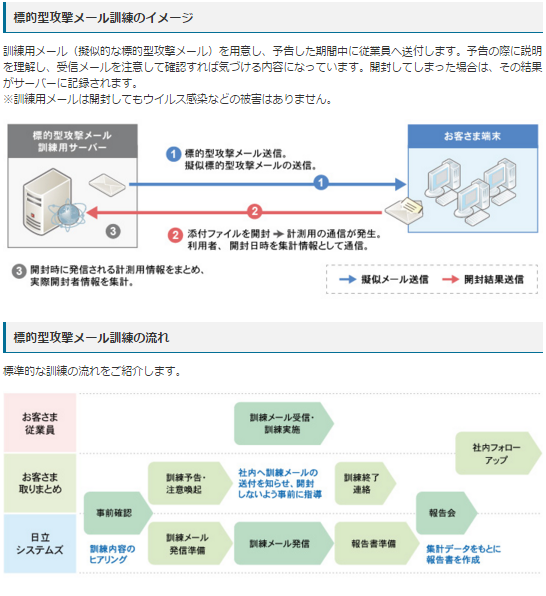

3-2.社内で標的型攻撃メール訓練を行う

標的型攻撃に対して、防災訓練のようにあらかじめ訓練を行うことによっていざという時の為に備えるといった方法もあります。

標的型攻撃メール訓練とは

2 開封者に指導をする

実のところ、「自分は大丈夫。ウィルスメールになど引っかからない。関係のないこと」と思っていませんか?

ダミーメールに引っかかりをファイルを開けてしまうことによって、実際に被害にあう前に自分の認識の甘さを改めることができるという効果が期待できます。

積極的に導入していきたいものですね。

最近ではこのような訓練サービスを扱う企業が増えてきています。

ここで、訓練サービスを行っている会社のサービス内容をご紹介しましょう。

| 株式会社日立システムズのサービス |

株式会社日立ビルシステムズのHPより抜粋

この株式会社日立ビルシステムズ以外にも訓練サービスを扱っている会社がたくさんあります。

ひとつ注意したいのは、こうした訓練サービスを行うにあたって社内のメールアドレスを渡すことになります。最悪の場合、悪用されてしまう可能性もあるので訓練サービスを依頼する際には、信頼の持てる企業を選定する必要があると言えるでしょう。

4.危険なファイルを開けてしまったら直ちに行動

ウィルスつきのファイルを開けてしまったら、まずはすぐに社内のセキュリティ担当者に報告し対応を仰ぎ、社内で情報を共有しましょう。

また、情報社会システムの安全性、信頼性を確保する活動を行っている独立行政法人情報処理推進機構(IPA)という組織があります。このIPAへの連絡も忘れず行いましょう。

IPAはサイバー犯罪を減少させる為、情報を提供を求めています。

実際に被害に遭っただけでなく、このメール怪しいかも…と思うようなことがあれば、IPAに相談するとよいでしょう。

IPA 独立行政法人情報処理推進機構 情報セキュリティ安心相談窓口はこちら

まとめ

標的型攻撃メール10分講座はいかがだったでしょうか。

これであなたが標的型攻撃メールの餌食になってしまう可能性がぐんっと下がりました。

この内容を周囲の方々とどんどん共有してもらい、世の中から標的型攻撃の被害が少しでも減るように願っています。

- 拡張子には常日頃から注目する

- 添付ファイルを開くときは慎重に

- 添付ファイルの判断に迷ったら開けない。周りに報告、相談する

- サイバーテロ保険に入る時は費用補償額で比較検討したほうがよい

- 標的型攻撃の相談先がわからないなら、まずはIPAへ